Kompleksowe zabezpieczenia w zakresie cyberbezpieczeństwa, w tym w kontekście aplikacji webowych, są w obecnych czasach absolutną koniecznością, jeżeli chcesz zabezpieczyć swoją firmę przed atakami hakerów. Jednym z czynników, o których nie warto zapominać, tworząc politykę bezpieczeństwa cybernetycznego, jest tzw. WAF, czyli Web Application Firewall. Sprawdź najważniejsze informacje na ten temat.

Spis treści

Co to jest WAF? Proste wyjaśnienie ochrony w warstwie 7

Eksperci wykorzystują podział komunikacji sieciowej na 7 warstw, co określane jest jako Model OSI – Open Systems Interconnection). Umożliwia on uporządkowanie przemieszczania się danych w sieci. To z kolei pozytywnie wpływa na rozumienie, optymalizowanie i zabezpieczanie poszczególnych procesów.

Warstwa siódma modelu OSI to właśnie warstwa aplikacji. W niej działają aplikacje internetowe, interfejsy oraz szereg usług dla klienta końcowego. Stwarza to duże pole interakcji z różnorodnymi danymi, a w związku z tym, jest atrakcyjnym celem dla hakerów. To właśnie w tej warstwie zabezpieczeniem jest firewall warstwy 7, czyli Web Application Firewall. Nie zastępuje on klasycznego firewalla sieciowego, ponieważ skupia się na zupełnie innych elementach. Działa jako pierwsza linia obrony aplikacji webowych, analizując żądania, zanim te dotrą w określone miejsce. Może w praktyce chronić np. przed nieautoryzowanym modyfikacjom danej witryny.

Modele działania WAF

Ochrona aplikacji webowych przy wykorzystaniu WAF jest możliwa głównie dzięki trzem podstawowym modelom działania. Różnią się one między sobą logiką filtrowania ruchu. Do modeli działania WAF zalicza się:

- Whitelisting – akceptacja jedynie pozytywnego, pożądanego ruchu. Definiowany jest schemat opierający się np. na konkretnych metodach http i typach danych. W przypadku, gdy wzorzec zachowania wykracza poza przyjęty schemat, zapytanie będzie odrzucane. Uznaje się, że jest to standard gwarantujący najwyższy poziom bezpieczeństwa. Jego minusem może być jednak wymóg precyzyjnej i czasochłonnej konfiguracji,

- Blacklisting – tworzona jest lista zagrożeń opisująca wzorce ataków. Dzięki temu blokowany będzie każdy ruch, który swoim schematem pokrywa się z tym, który się na niej znajduje. Jest to metoda łatwiejsza we wdrożeniu, ponieważ opiera się na znanych sygnaturach ataków, lecz nie gwarantuje tak wysokiego poziomu zabezpieczenia, jak whitelisting. Nie sprawdzi się np. w przypadku ataków Zero-day, czyli wykorzystujących luki, które nie były do tej pory znane nawet samym twórcom danego oprogramowania,

- Model hybrydowy – łączący w sobie obydwa powyższe rozwiązania, skupiający się zarówno na wysokim poziomie ochrony, jak i łatwości jej wdrożenia. Jest najczęściej wykorzystywany, ponieważ ceni się go pod względem funkcjonalnym. Pozwala zachować równowagę między bezpieczeństwem a kwestiami praktycznymi. Możliwości zastosowania takiego rozwiązania są obecnie coraz większe ze względu na rozwój uczenia maszynowego i sztucznej inteligencji.

Poszczególne rozwiązania mogą również zostać wdrożone w odmienny sposób. Najczęściej wyróżnia się network based WAF (na własnym sprzęcie, instalowany lokalnie), host based WAF (zintegrowany z serwerem hostingowym) oraz cloud based WAF (w chmurze, najtańsza i najłatwiejsza do wdrożenia opcja).

Czym różni się WAF od standardowego firewalla?

Różnica pomiędzy Web Application Firewall a klasycznym firewallem sieciowym jest fundamentalna, ponieważ obydwa te typy zabezpieczeń działają w innej warstwie modelu OSI. Zwykły firewall działa na warstwie 3 i 4, czyli sieciowej oraz transportowej. Narzędzia te analizują źródłowe oraz docelowe adresy IP, a także porty TCP/UDP. Zazwyczaj nie jest też w stanie sprawdzić ruchu zaszyfrowanego i automatycznie go przepuszcza. Ma za zadanie zapewnienie ochrony obwodowej sieci. WAF koncentruje się nie tylko na punktach wejścia, lecz na samym ruchu. Deszyfruje go, aby poddać weryfikacji. Dzięki temu jest w stanie zapewnić ochronę całej logiki działania danej aplikacji webowej. W jego ramach dokonywana jest analiza behawioralna ruchu sieciowego.

Więcej praktycznych informacji na temat ochrony firmowej infrastruktury IT znajdziesz na naszym blogu prowadzonym przez ekspertów Sprint Data Center. Oprócz tego oferujemy również szereg usług w tym zakresie, np. hosting stron WWW, czy tani serwer wirtualny VPS. Możesz też skorzystać z najtańszych serwerów dedykowanych.

Przed jakimi atakami chroni WAF?

Filtracja ruchu HTTP i HTTPS przy pomocy WAF jest przydatna w kontekście ochrony przed specyficznymi rodzajami ataków hakerskich. Należą do nich np.:

- Injection – SQL oraz OS Command Injection polegające na próbach zaaplikowania złośliwego kodu,

- XSS – wstrzykiwanie złośliwego kodu po stronie działań wykonywanych przez użytkownika, co umożliwia np. przejmowanie danych wpisywanych przez formularze,

- CSRF – ataki na przeglądarkę internetową, zmuszające ją do wysyłania fałszywych zapytań w imieniu ofiary,

- DoS w warstwie aplikacji – mające na celu wyczerpanie zasobów serwera.

WAF to zatem podstawowa ochrona przed SQL Injection i XSS. Są to ataki stosunkowo dobrze znane, lecz wciąż stanowiące aktualne zagrożenie. W ich wyniku może dojść do utraty danych, a w skrajnym przypadku nawet utraty kontroli nad danym systemem.

Jakie są główne funkcje i zadania Web Application Firewall?

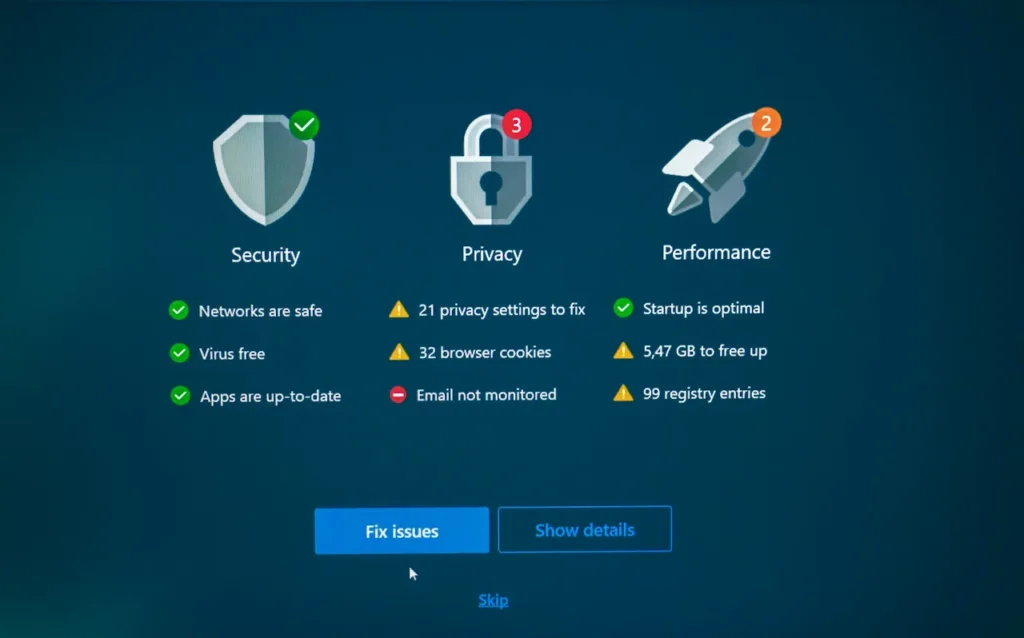

Firewall aplikacyjny WAF ma zatem przede wszystkim kilka podstawowych zadań ich funkcji. Można wśród nich wymienić m.in.:

- Filtrowanie ruchu,

- Natychmiastowe blokowanie eksploitów,

- Deszyfracja treści i analiza ruchu,

- Zarządzanie sesjami.

Nie jest to oczywiście rozwiązanie idealne i warto pamiętać o nieustannym aktualizowaniu zabezpieczeń, lecz jest ono podstawą dla zapewnienia bezpiecznego środowiska aplikacji webowych.